CiberCrime

DELITOS INFORMÁTICOS

Delitos

Informáticos

Evidencia digital en tiempos modernos

Desafíos en recolección de evidencia

Delitos

Informáticos

Evidencia digital en tiempos modernos

Desafíos en recolección de evidencia

En la era digital, nuestra vida cotidiana está cada vez más conectada a Internet, lo que nos brinda innumerables oportunidades, pero también nos expone a riesgos significativos. Esta edición de nuestra revista se centra en los ciberdelitos, un fenómeno que afecta a individuos, empresas y gobiernos por igual. A través de sus páginas exploraremos los tipos más comunes de delitos cibernéticos, cómo operan los atacantes y las medidas preventivas que podemos adoptar para proteger nuestra información y nuestra seguridad en línea. Nuestro objetivo es informar y concienciar, fomentando un uso responsable y seguro de las herramientas digitales.

¿Dónde debo acudir?

Los delitos informáticos son actos ilegales que se cometen usando tecnologías de la información, como computadoras, internet y dispositivos electrónicos, con el fin de obtener beneficios económicos, causar daño, robar información o afectar la confidencialidad e integridad de los sistemas.

Estos delitos incluyen el hacking, el robo de identidad, el phishing, el fraude y la difusión de malware. En Panamá, la investigación de los delitos informáticos se inicia con la denuncia ante el Ministerio Público y se desarrolla en coordinación con la Dirección de Investigación Judicial (DIJ).

Cómoseinvestigay quiénprotegetu evidenciadigital

Este proceso se rige por el Código Procesal Penal y sigue los estándares del Convenio de Budapest sobre Ciberdelincuencia.

1.Presentacióndela denuncia

Cualquier persona natural o jurídica afectada puede denunciar ante la Sección de Atención Primaria de la Fiscalía Metropolitana o la Fiscalía Regional correspondiente. Los delitos más comunes son extorsión, estafa, suplantación de identidad, robo de datos y sabotaje informático.

2. Inicio de la investigación

Tras la denuncia, el Ministerio Público asigna el caso a la Fiscalía Especializada en Delitos contra la Propiedad Intelectual y la Seguridad Informática. La DIJ colabora en el trabajo técnico y de campo, asegurando dispositivos, registros y fuentes digitales

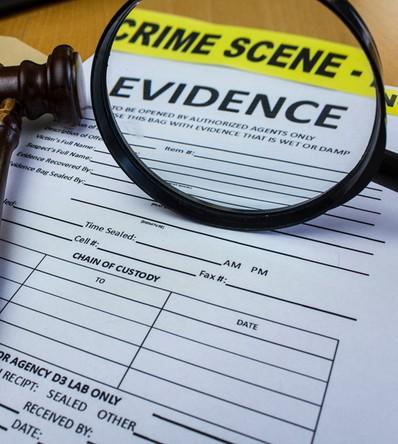

3. Evidencia digital y garantíasprocesales Toda recolección de evidencia debe respetar la inviolabilidad de las comunicaciones privadas. La interceptación o recuperación de contenidos requiere autorización judicial. Además, toda diligencia está sujeta a control de legalidad por parte del Juez de Garantías.

El Ministerio Público y la DIJ son responsables de su conservación hasta su análisis forense.

La evidencia digital, desde un disco duro hasta un servidor en la nube puede ser decisiva en una investigación. Su valor probatorio depende de preservar íntegramente cada dato desde su hallazgo hasta su presentación ante el tribunal. Ese recorrido se conoce como cadena de custodia.

Localizacióndescubrimiento

Identificar con precisión el lugar, dispositivo y momento en que se ubica la evidencia (ordenador, memoria USB, servidor, teléfono, nube). Establecer controles de acceso y evitar cualquier interacción que altere los datos.

Extracción o recolección

Recolectar con herramientas forenses que permitan crear una copia bit a bit (imagen forense) sin modificar el original. Generar valores de verificación (hash)

Preservacióny embalaje

Proteger la evidencia frente a alteraciones: medios sellados, bolsas antiestáticas, contenedores seguros y etiquetado único. Mantener condiciones adecuadas de temperatura, humedad y control de electricidad estática.

Transporte

Anális is

Trasladar la evidencia a laboratorios o depósitos empleando sellos inviolables y guías de remisión. Documentar tiempos, rutas y responsables para trazabilidad completa.

Análisis

La cadena de custodia asegura que lo presentado en audiencia es exactamente lo incautado y analizado, reduciendo impugnaciones por contaminación o pérdida de integridad

El perito forense trabaja sobre la copia, nunca sobre el original. Aplica metodologías validadas (recuperación de archivos, análisis de metadatos, líneas de tiempo) y documenta parámetros y resultados. Los hallazgos deben ser reproducibles por terceros competentes.

Almacenamiento y custodia final

Almacenamiento y custodiafinal

Resguardar evidencia e imágenes forenses en depósitos seguros hasta la conclusión del proceso judicial. Auditar sellos y actualizar inventarios de medios y responsables.

PRÁCTICAS IMPRESCINDIBLES DE LA CADENA DE CUSTODIA

•Integridad verificable: Generar y conservar hashes antes y después de cada traslado o copia.

•Trazabilidad total: Ninguna acción sin registro; ningún registro sin firma.

•Principio de mínima intervención: Tocar lo menos posible el original; trabajar sobre copias.

•Herramientas validadas: Software y hardware forense con reconocimiento profesional.

•Accesos controlados: Autorizaciones formales, bitácoras y videor registro en zonas de custodia.

Las evidencias electrónicas, también llamadas pruebas digitales o documentos informáticos, consisten en datos u objetos digitales (mensajes de correo electrónico, archivos, registros de navegación, metadatos, comunicaciones por apps, logs Ect. El papel del perito forense digital y los desafíos en la valoración de la evidencia electrónica

el proceso judicial moderno, la figura del peritoforense digitalse ha convertido en un elemento fundamental para garantizar la validez y confiabilidad de las evidencias electrónicas. Este especialista tiene la misión de identificar, preservar, analizar y presentar los datos digitales que puedan tener relevancia probatoria en una investigación penal, civil o administrativa.

Evidencia s electrónic as en procesos judiciales

Código penal Libro II Capítulo | Delitos contra la Seguridad Informática

Artículo 289. Quien indebidamente ingrese o utilice una base de datos, red o sistema informático será sancionado con dos a cuatro años de prisión.

Add a brief description about your project here.

Artículo 290. Quien indebidamente se apodere, copie, utilice o modifique los datos en tránsito o contenidos en una base de datos o sistema informático, o interfiera, intercepte, obstaculice o impida su transmisión será sancionado con dos a cuatro años de prisión. Artículo 291. Las conductas descritas en los artículos 289 y 290 se agravarán de un tercio a una sexta parte de la pena si se cometen contra datos contenidos en bases de datos o sistema informático de: 1.

Oficinas públicas o bajo su tutela.

1. Instituciones públicas, privadas o mixtas que prestan un servicio público.

2. Bancos, aseguradoras y demás instituciones financieras у bursátiles

También se agravará la pena en la forma prevista en este artículo cuando los hechos sean cometidos con fines lucrativos. Estas sanciones se aplicarán sin perjuicio de las sanciones aplicables si los datos de que trata el presente Capítulo consisten en información confidencial de acceso restringido, referente a la seguridad del Estado, según lo dispuesto en el Capítulo I, Título XIV, del Libro Segundo de este Código.

Artículo 292.

La recopilación de evidencia digital constituye uno de los aspectos más complejos en las investigaciones actuales. A diferencia de la evidencia física, los datos digitales son altamente volátiles y pueden modificarse con facilidad, lo que exige procedimientos rigurosos para garantizar su autenticidad. Además, la diversidad tecnológica y la falta de estandarización en los métodos de extracción dificultan la tarea de los peritos forenses. Otro de los principales retos es la preservación de la cadena de custodia, elemento esencial para mantener la integridad de los datos.

tecnológica obliga a los especialistas a actualizar sus conocimientos constantemente, pues las nuevas formas de almacenamiento, cifrado y comunicación digital plantean desafíos inéditos. Finalmente, las limitaciones jurisdiccionales complican la cooperación internacional en casos de delitos informáticos, debido a la dispersión geográfica de los datos.

Replace this image with your own image.

En conclusión, la recopilación de evidencia digital requiere una combinación equilibrada de conocimientos técnicos, ética profesional y respaldo legal.

Solo a través de procedimientos estandarizados, capacitación continua y marcos normativos claros se podrá garantizar la validez y confiabilidad de la información digital enlos procesos investigativos y Lajudiciales. lucha contra estos delitos no solo requiere marcos legales sólidos, sino también educación y concienciación de los usuarios. la cooperación internacional y protección avanzada son esenciales para prevenir y mitigar estos riesgos.