Jorge López

Jorge López

Adamaris Santoyo

Quethzaly Serrano

Diego Guardado

Mayra Calzada

Marian Castañeda

Nuestra revista trata acerca de lo que hemos visto, tiene información original y nos costó trabajo hacerla, pero aquí está, y es muy entretenido leer la revista

Introducción al hardware y software

El hardware y el software son los dos componentes esenciales de cualquier sistema informático: el hardware es la parte física que se puede tocar (monitor, teclado, CPU), mientras que el software son los programas, instrucciones y datos intangibles que le dicen al hardware qué hacer, como sistemas operativos y aplicaciones, creando una simbiosis donde el hardware ejecuta las órdenes del software para realizar tareas, desde las más básicas hasta las más complejas.

Hardware: La parte tangible

Definición: Componentes físicos, electrónicos y mecánicos de una computadora o dispositivo.

Ejemplos:

o Interno: Placa base, memoria RAM, disco duro, procesador (CPU).

o Periférico (Entrada/Salida): Teclado, ratón, monitor, impresora, altavoces.

Función: Proporciona la base física y determina el rendimiento del sistema. Software: La parte intangible

Definición:

Conjunto de instrucciones, programas, datos y protocolos que controlan el hardware y permiten la interacción del usuario.

Ejemplos:

Sistema Operativo (SO): Windows, macOS, Linux, Android (controla el hardware y sirve de base).

Aplicaciones: Navegadores (Chrome), procesadores de texto (Word), videojuegos, apps móviles.

Función: Ejecuta tareas específicas, gestiona recursos y sirve de interfaz entre el usuario y la máquina.

La relación entre ambos

Son interdependientes: el software necesita del hardware para ejecutarse, y el hardware se diseña para ejecutar el software.

El hardware es el "cuerpo", el software es la "mente" o el "alma" que le da propósito y funcionalidad a ese cuerpo.

La normatividad en el ciberespacio y servicios digitales es un marco legal y técnico que regula la seguridad, privacidad y derechos en línea, incluyendo leyes como la Ley de Servicios Digitales (DSA) en Europa y legislaciones nacionales (México tiene la Ley Federal de Protección de Datos Personales, Ley de Telecomunicaciones, etc.), además de Normas Oficiales

Mexicanas (NOMs) sobre gestión de seguridad (NOM-004, 005, 006, 151), buscando proteger a usuarios y empresas contra cibercrimen, asegurar validez legal de documentos digitales y promover una gobernanza digital justa, con tendencia hacia marcos más integrales como una futura Ley General del Ciberespacio.

Protección de Datos Personales: Regulaciones sobre cómo las empresas deben manejar la información de los usuarios (consentimiento, acceso, modificación, eliminación).

Seguridad de la Información: Normas técnicas (NOM-004, NOM-005, NOM006) que definen requisitos para sistemas de gestión, detección y respuesta a incidentes de seguridad.

Validez Legal de Documentos Digitales: La NOM-151-SCFI-2016 es crucial, establece requisitos para conservar documentos electrónicos (como facturas y correos) y darles validez legal mediante firmas electrónicas y sellos de tiempo.

Libertad y Derechos Fundamentales: Leyes que protegen la libertad de expresión, pensamiento e información en línea, como la DSA europea.

Responsabilidad de Plataformas: Normativas (como la DSA) que establecen obligaciones a los proveedores de servicios digitales para moderar contenido ilegal y proteger a los usuarios.

Normativas Específicas (México)

Constitución Política: Principios generales de derechos en el entorno digital.

Ley Federal de Telecomunicaciones y Radiodifusión: Regula infraestructuras y servicios de comunicación.

Ley Federal de Protección de Datos Personales en Posesión de Particulares: Derechos ARCO (Acceso, Rectificación, Cancelación, Oposición).

Ley de Firma Electrónica Avanzada: Otorga validez a actos jurídicos realizados por medios electrónicos.

Iniciativas Recientes: Discusiones para una Ley Federal de Ciberseguridad integral para prevención y respuesta a incidentes.

Contraseñas fuertes y únicas.

Instalar software de seguridad y mantenerlo actualizado.

Evitar abrir correos sospechosos.

Reportar actividades ilícitas a las autoridades.

Implementar políticas de privacidad y seguridad robustas (cifrado, consentimiento).

El colonialismo de datos es un concepto que describe cómo grandes corporaciones tecnológicas extraen, controlan y se apropian de los datos generados por la vida cotidiana de las personas (nuestra "materia prima") para crear valor económico, replicando patrones de explotación colonialista al concentrar poder y riqueza en pocas manos, a menudo a expensas de la autonomía y la dignidad de los individuos y comunidades, mediante una vigilancia y extracción constante de información.

Características principales:

Extracción y apropiación:

Las empresas se apropian de los datos generados en interacciones diarias (redes sociales, búsquedas, uso de apps) como si fueran recursos naturales.

Capitalización de la vida:

Los datos se procesan, analizan y venden, creando una cadena de valor donde la vida humana se convierte en capital sin un beneficio equitativo para quienes generan esos datos.

Control y dominación:

Se basa en la propiedad centralizada del software, hardware y la conectividad, generando un nuevo orden social de vigilancia continua y discriminación.

Normalización de la explotación:

A través de la "gratuidad" de los servicios, se normaliza que los usuarios sean el producto, un proceso que se intensificó con la pandemia de COVID-19.

Impacto social:

Fomenta la discriminación, influye en el comportamiento y puede despojar a las personas de su autonomía, siendo un obstáculo para el desarrollo humano.

Origen y exponentes:

El concepto fue acuñado y popularizado por académicos como Ulises Mejías, quien junto a Nick Couldry, lo explora en su libro The Costs of Connection.

Resistencia:

La concienciación sobre este fenómeno es el primer paso para resistirlo, buscando tecnologías y modelos que promuevan la autonomía, la corresponsabilidad y valores diferentes a los hegemónicos actuales.

Ciudadanía e identidad digital

La ciudadanía digital es el conjunto de derechos, responsabilidades y habilidades para usar la tecnología de forma ética, segura y crítica, mientras que la identidad digital es la representación en línea de un individuo, formada por datos, huellas y acciones en internet, cruciales para interactuar, acceder a servicios y participar en la sociedad digital, todo dentro de un marco que exige responsabilidad para protegerse de riesgos como la desinformación y el discurso de odio, fomentando una participación cívica plena en el entorno virtual.

Definición: Normas de comportamiento responsable y ético en el entorno digital, reconociendo internet como un espacio público.

Componentes: Alfabetización digital, participación en línea, protección de la información, comunicación respetuosa, derechos y deberes (acceso, privacidad, seguridad).

Objetivo: Fomentar el uso seguro, crítico y responsable de las TIC para fortalecer la democracia y la participación cívica.

Definición: La construcción de una persona en el mundo digital, a través de datos personales, interacciones, contenido creado y servicios utilizados (blogs, redes sociales, banca en línea).

Aspectos Clave: Huella digital, credenciales (para acceder a servicios públicos y privados), y la gestión de la reputación en línea.

Importancia: Es la base para la participación en la economía digital, la salud y los servicios gubernamentales, requiriendo gestión y protección.

Relación entre ambos

La ciudadanía digital son las reglas del juego; la identidad digital es el "yo" que juega. Para ser un buen ciudadano digital, debes gestionar tu identidad digital de manera responsable.

Implica ser consciente de tu huella digital y cómo tus acciones en línea (parte de tu identidad) impactan tu vida y la de otros, tanto positiva como negativamente, previniendo riesgos como el cibera coso o la desinformación.

Las 4 libertades del software libre

Las 4 libertades del Software Libre son los pilares que otocarga control a los usuarios sobre el software: libertad de ejecutar (Libertad 0), de estudiar y modificar (Libertad 1), de distribuir copias (Libertad 2) y de mejorar y compartir esas mejoras (Libertad 3), siendo el acceso al código fuente una condición indispensable para las libertades 1 y 3. Estas libertades, promovidas por la Free Software Foundation y Richard Stallman, empoderan a los usuarios y fomentan la colaboración y la transparencia

1. Libertad 0: Ejecutar el programa. Puedes usar el software para cualquier propósito, sin restricciones sobre el tipo de uso.

2. Libertad 1: Estudiar y modificarlo. Tienes derecho a ver cómo funciona el programa y adaptarlo a tus necesidades. Esto requiere acceso al código fuente.

3. Libertad 2: Redistribuir copias. Puedes compartir el software con otros para ayudarles, sin costo o a cambio de una tarifa.

4. Libertad 3: Mejorar y distribuir las mejoras. Puedes modificar el programa y liberar tus cambios, permitiendo que toda la comunidad se beneficie.

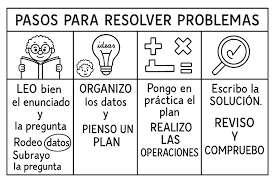

Para solucionar un problema, sigue un proceso estructurado: 1. Identifica y define el problema claramente; 2. Analiza las causas profundas (los síntomas no son la raíz); 3. Genera múltiples soluciones posibles; 4. Evalúa y elige la mejor opción; 5. Implementa el plan; y 6. Revisa y ajusta los resultados, entendiendo que puede requerir varios intentos

Pasos Detallados para Resolver un Problema:

1. Identificar y Definir el Problema:

Sé específico: ¿Qué es exactamente el problema? ¿Cuándo y dónde ocurre?.

Profundiza: Pregunta "¿por qué?" varias veces para llegar a la causa raíz, no solo a los síntomas.

2. Analizar las Causas:

Investiga: Recopila datos y ve al lugar de los hechos (Gemba) si es necesario.

Herramientas: Usa técnicas como los "5 Porqués" o el Diagrama de Ishikawa (Causa-Efecto) para entender el origen.

3. Generar Soluciones (Brainstorming):

Piensa en muchas alternativas, sin juzgar al principio.

Considera qué podría pasar con cada solución (consecuencias, seguridad, justicia).

4. Tomar una Decisión (Planificar):

Evalúa: Elige las soluciones más realistas, efectivas y que no causen más problemas.

Diseña un plan: Define qué acciones tomar, cuándo y quién las ejecutará.

5. Implementar la Solución:

Actúa: Lleva a cabo el plan diseñado.

Monitorea: Observa si la solución funciona y comunica los resultados.

6. Evaluar y Ajustar:

Revisa: ¿Se cumplió el objetivo? ¿Mejoró la situación?.

Itera: Si no funciona, vuelve a analizar y prueba otra solución; los errores son parte del aprendizaje.