LA ARQUITECTURA DEL ENGAÑO: UN ANÁLISIS SOBRE LA EXPLOTACIÓN DIGITAL EN

COLOMBIA

JoseTorre,JusedEsquivel,AndresRubio,AndrésJiménez,LilianaCortes

Grupo3

El presente documento analiza los riesgos emergentes en el ecosistema digital colombiano, centrándose en fenómenos de ingeniería socialcomo el Catfish y el Grooming. Se define el Catfish como la suplantación de identidad para establecer vínculos engañosos, mientras que elGrooming se identifica como un proceso de manipulación psicológica con fines de explotación. La investigación evalúa la eficacia de los marcos preventivos actuales y propone un cambio hacia la alfabetización digital crítica. Se concluye que la integridad del menor debe prevalecer sobre los algoritmos de las plataformas, rechazando cualquier formadeacosodigital.

Índice de Términos Alfabetización digital, Catfish, Ciberseguridad, Colombia,Grooming,Sextorsión.

Ante todo, es imperativo reconocer que el espacio digital ha dejado de ser un entorno meramente recreativo para convertirse en un escenario de riesgos latentes. Partiendo de la base de que la hiperconectividad es inevitable, nuestra investigación plantea la siguiente tesis: Para fundamentar nuestra postura, analizamostrespilaresfidedignos:

Policía Nacional de Colombia [1]: Sus informes indican que el 60% de los delitos contra menores inician con el Catfish. El agresor no busca el choque, sino la infiltración en la psique del menor.

UNICEF [2]: Sostiene que el trauma digital tiene efectos neurobiológicos similares al abuso físico. Por consiguiente, la protección no es una opción,sinounaobligacióndelEstado.

Ministerio TIC [3]: AtravésdeEnTIC

Confío+, advierte que el 40% de los jóvenes ha interactuado con desconocidos, lo que demuestra una brecha crítica en la percepción del riesgo.

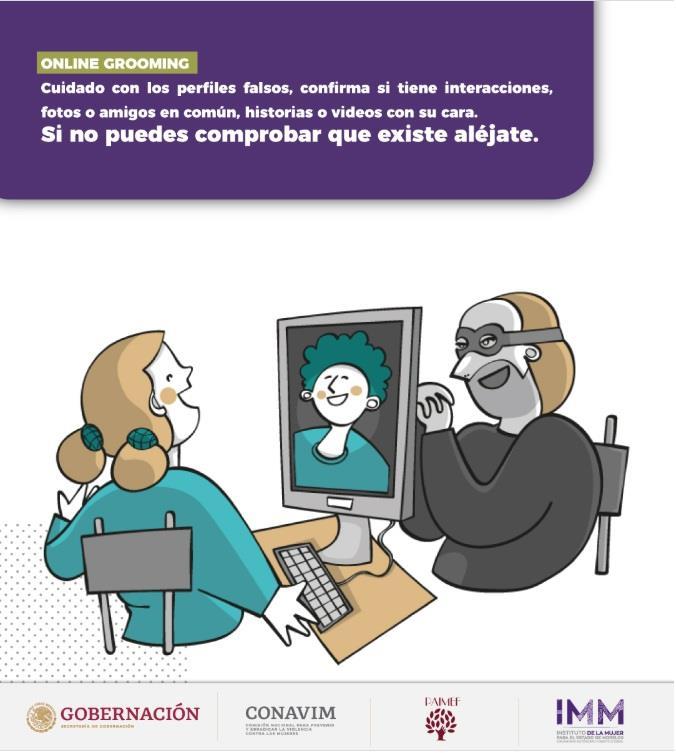

En primer lugar, debemos desglosar cómo el Catfish actúa como el "caballo de Troya" del siglo XXI. Considerando que las plataformas de redes sociales permiten la creación de perfiles sin verificación biométrica, el criminal opera bajo un es de rechazo absoluto hacia la pasividad de las Big Tech. Pese a que se argumenta que la libertad de expresión protege el anonimato, consideramos que el anonimato no debe ser un escudo para el asedio. Es indudablequelaconfianzadepositadaen un desconocido es el primer eslabón de una cadena que busca el control emocionalabsolutodelmenor.

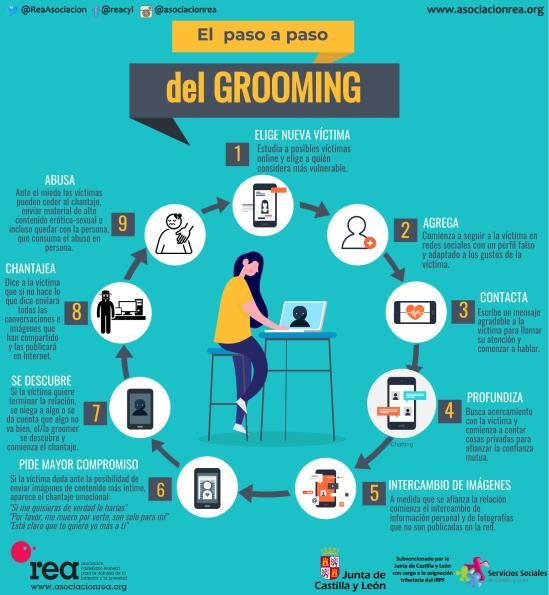

En segundo término, el Grooming evoluciona hacia la sextorsión. Puesto que el agresor utiliza la validación emocional para obtener contenido íntimo, el menor queda atrapado en una deuda de gratitud y miedo. Sin lugar a duda, rechazamos cualquier narrativa que intente culpar al menor por su "descuido". Al contrario, el victimario utiliza una asimetría de poder cognitiva insuperable para un adolescente. Asimismo, sostenemos que la sextorsión es una forma de tortura moderna: el miedo a la "muerte social" por la difusión de imágenes paraliza a la víctima y la obliga a ceder ante demandascadavezmáspeligrosas.

Apropósito delos riesgos mencionados, esvitalcomprenderqueelengañodigital no siempre termina enacoso;a menudo, evoluciona hacia delitos financieros y la trata de personas. Dado que los criminales utilizan ingeniería socialpara

obtener datos bancarios de los padres a travésdeloshijos,lasestafasdigitalesse han multiplicado. Es más, nuestra postura es que el "Catfish" es la puerta de entrada para redes internacionales de trata.Peseaquesecreequeestosdelitos son lejanos, las cifras reportadas por El Tiempo [4] demuestran que el reclutamiento digitalpara trabajos falsos es una realidad creciente en Colombia. En definitiva, no estamos solo ante un problema de "mal comportamiento" en red,sinoanteunaestructuramafiosaque monetizalavulnerabilidad.

Antes de finalizar, y como aporte de nuestra investigación, presentamos los criterios para identificar a un agresor o "Catfish" antes de que el daño sea

irreversible:

Inconsistencia Visual: Perfiles con una sola foto, imágenes pixeladas o que parecen sacadas de catálogos de modelos.

Urgencia Emocional: El perfil intenta establecer un vínculo de "secreto" o "amoreterno"enmuypocosdías.

Evasión de Videollamadas: El sospechoso siempre tiene la cámara "dañada" o pone excusas técnicas para nomostrarsurostroentiemporeal.

Solicitud de Información Crítica: Peticióntempranadeubicación,horarios de los padres o fotos íntimas. Consideramosquesiunmenoridentifica doso más de estas señales, debe romper el contacto de inmediatoestamos hablando de algo hipotético, sino de una tecnología que ya moldea nuestra experienciadiaria.

A propósito de los conceptos teóricos expuestos,esvitalaterrizarelanálisisen la realidad colombiana. Un caso que conmocionó al país fue el de una red desmantelada en Medellín y Bogotá, donde criminales utilizaban perfiles de "modelos" y "agentes de talento" (Catfish) para captar menores mediante promesas de fama. Puesto que las víctimas buscaban oportunidades legítimas, fueron presa fácil de la manipulación. Desde nuestro punto de vista, este caso demuestra que elEstado no solo debe perseguir al agresor, sino que las familiasdebenrompereltabúde la sexualidad y la tecnología. En definitiva, este caso es un recordatorio de que detrás de cada pantalla puede haberunaestructuracriminaldispuestaa arruinar una vida por beneficio

económico.[4]

Para finalizar, tras el análisis exhaustivo de la arquitectura delengaño en el ecosistema digital colombiano, es imperativo retomar nuestra tesis central. En síntesis, hemos demostrado que el Grooming, elCatfish y la Sextorsión no son eventos aislados, sino síntomas de una vulnerabilidad estructural en la que el menor de edad queda desprotegido ante la asimetría de poder que ofrece el anonimato tecnológico. La investigación subraya que la tecnología, sibienes una herramienta de progreso, se ha convertido en un arma de doble filo cuando la legislación y la supervisión familiar no avanzan al mismo ritmo que lainnovacióndigital. Por un lado, nuestra postura grupal reafirma un rechazo absoluto hacia la normalización de estas prácticas. Consideramos que no existe una "corresponsabilidad" de la víctima en su propio engaño; por el contrario, el criminal utiliza una sofisticada ingeniería social que anula la capacidad de juicio del menor. Dado que casos como los reportados por El Tiempo [4] evidencian la existencia de redes organizadas de trata de personas

operando en colegios, la respuesta del Estadonopuedesermeramentereactiva. Se requiere una intervención penal que considere el asedio digital como un delito de alta peligrosidad, equiparable a la agresión física, tal como lo sugiere UNICEF[2].

Por otro lado, el debate sobre la responsabilidad de las plataformas digitales debe trascender los términos y condiciones. Estamos convencidos de que el modelo de negocio de las redes sociales, diseñado para la permanencia del usuario, facilita la labor del Catfish al no exigir verificaciones de identidad rigurosas. En consecuencia, nuestra conclusión apunta a que la ética debe imponerse sobre el lucro. Las empresas tecnológicastienenlaobligaciónmoraly legal de implementar mecanismos de inteligencia artificial que detecten patrones de acoso en tiempo real, antes de que el contacto trascienda a la explotaciónfísicaoeconómica.

Asimismo, la reflexión final nos lleva al núcleo de la sociedad: la familia y la escuela. Puesto que la prohibición del usodeinternetesunamedidaanacrónica e ineficiente, la verdadera solución reside en la alfabetizacióndigitalcrítica.

Piensoqueunmenorempoderado,capaz de identificar las "banderas rojas" que discutimos en la sección anterior, es el escudo más efectivo contra la criminalidad.Laeducacióndebedejarde centrarse solo en el "cómo usar la herramienta" para enfocarse en "cómo sobreviviralared".

Endefinitiva, la luchacontralatratay el acoso digital en Colombia es una batalla que se gana con información y denuncia. Por lo tanto, este artículo de opinión hace un llamado a la acción inmediata: a las instituciones para que legislen con severidad, a los padres para queejerzanunacompañamientoactivo y no un espionaje pasivo, y a los jóvenes para que reconozcan su valor y su derecho a un entorno digital seguro. A finde cuentas, la inocencia de un menor no tiene precio, y su protección no admite prórrogas en un mundo donde el peligroestáaunsoloclicdedistancia.

Paso 1: Preservación de Evidencia. No borrar chats, correos o perfiles. Realizar capturas de pantalla donde se vea la URLylafecha.

Paso 2:ReportealCAI Virtual. Ingresar

a caivirtual.policia.gov.co y reportar el incidenteenelchat24/7.

Paso 3: Denuncia Formal. Acudir a la Fiscalía General de la Nación o usar la plataformaADenunciar.

Paso 4: Reporte en Redes Sociales. Utilizar las herramientas de "Reportar Usuario" en Instagram, TikTok o Facebook para bloquear el perfil del agresor.

Los autores de este documento desean expresar su más profundo reconocimiento y solidaridad a las víctimas de delitos digitales en Colombia, cuya valentía al romper el silencio permite que hoy se visibilicen estas problemáticas. Este análisis está dedicado a aquellos niños, niñas y adolescentesque,habiendoenfrentadola oscuridad del Grooming y la manipulación, han alzado su voz para evitar que otros caigan en las mismas redesdeengaño.

Asimismo, extendemos un agradecimiento especial a los oficiales delCAI Virtualde la Policía Nacional y a los activistas de organizaciones como

UNICEF, cuya labor incansable en la primera línea de defensa digital protege la integridad de nuestra sociedad. Su compromiso es la luz que guía la construcción de un entorno digital más ético y seguro para las futuras generaciones. algoritmos y que promuevan un uso responsable. El Estado tiene un papel fundamental en esta regulación, pero también las empresas y la sociedad civil deben asumir responsabilidad. No podemos ser espectadores pasivos frente a un cambio que afecta directamente nuestrasvidas.

REFERENCES

[1] Policía Nacional de Colombia, “PortalCAI Virtual -CentroCibernético Policial: Glosario de Delitos Informáticos,” 2024. [En línea]. Disponible en: https://caivirtual.policia.gov.co/

[2] UNICEF Colombia, “Protección infantil en línea y derechos digitales de niños, niñas y adolescentes,” 2024. [En línea]. Disponible en: https://www.unicef.org/colombia/protecc ion-infantil-linea

[3] Ministerio de Tecnologías de la Información y las Comunicaciones

(MinTIC), “Estrategia Nacional En TIC

Confío+: Prevención de riesgos digitales,” Bogotá, 2024. [En línea]. Disponible en: https://www.enticconfio.gov.co/

[4] Diario El Tiempo, “Así operaba la reddegroomingquecaptabamenoresen colegiosdeBogotáyMedellín,”Sección Justicia,2024.[Enlínea].Disponibleen: https://www.eltiempo.com/